เทคนิคของ Computer Forensics

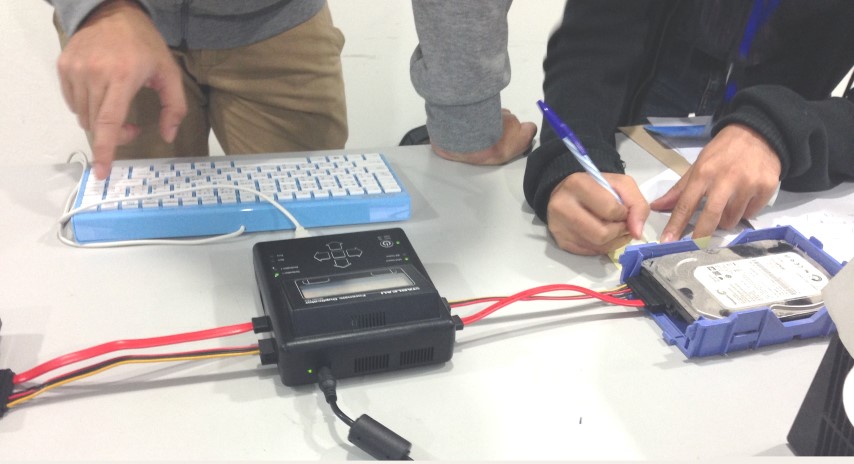

การทำ Computer Forensic เริ่มจากการเก็บข้อมูลทั้งหมดของสื่อบันทึกข้อมูล เช่น ฮาร์ทดิสก์ แบบบิตต่อบิตให้ครบถ้วนสมบูรณ์ที่สุด เพื่อใช้ในการตรวจสอบการทำงาน หรือข้อมูลที่สนใจต่างๆ ซึ่งเทคนิคนี้เรียกว่า “Bit-Stream Copy” ซึ่งเทคนิคนี้นั้นจะถูกใช้ในซอฟต์แวร์ Computer Forensic tools เทคนิคนี้จำเป็นมากในการทำ Computer Forensic เนื่องจากเป็นวิธีที่สามารถเก็บข้อมูลทุกอย่างที่เกิดขึ้นบนเครื่องของผู้ที่ถูกตรวจสอบได้ทั้งหมด ไม่ว่าจะเป็นการลบไฟล์ หรือการรับส่งอีเมล์ ข้อความการสนทนา รวมถึงข้อมูลในรูปของแคชที่สร้างโดยแอพพลิเคชันต่างๆ ทำให้ข้อมูลที่ได้มาทั้งหมดนี้สามารถนำมาใช้สร้างฮาร์ดดิสก์ที่มีข้อมูลเหมือนกับเครื่องที่ถูกเก็บได้ทุกประการ

หลักฐาน Computer Forensic ที่ต้องค้นหา :

• เซฟไฟล์ (Saved Files)

เป็นไฟล์ข้อมูลที่ถูกสร้างขึ้นโดยการใช้งานแอพพลิชันต่างๆ เคยถูกใช้ หรือมีอยู่ในเครื่องคอมพิวเตอร์ แต่ถูกซ่อนไว้ไม่ให้หาพบ หรือโดนเปลี่ยนแปลงชื่อ หรือนามสกุลเพื่อไม่ให้สามารถตรวจสอบข้อมูลที่มีอยู่ข้างในได้ ตัวอย่างเช่น ไฟล์ของ MS Word หรือ Log ไฟล์ที่แสดงรายละเอียดการใช้งาน

• ไฟล์ที่ถูกลบ (Deleted Files)

ไฟล์ข้อมูลที่ถูกลบทิ้งไปโดยผู้ใช้ ในความเป็นจริงแล้วไฟล์ดังกล่าวยังอยู่ไม่ได้ถูกลบไป เพียงแต่ระบบปฏิบัติการจะไม่มีการแสดงไฟล์ที่ถูกลบให้ผู้ใช้เห็นอีกเท่านั้น ดังนั้นถ้ายังไม่มีการเขียนข้อมูลใหม่ลงไปทับในส่วนของไฟล์ที่ถูกลบไปนั้น ก็เป็นการง่ายที่จะกู้ไฟล์ที่ถูกลบนั้นได้

• ไฟล์ที่ใช้ชั่วคราว (Temporary Files)

โดยทั่วไประบบปฏิบัติการ หรือโปรแกรมใดๆ ก็ตามเวลาใช้งานจะสร้างไฟล์ของข้อมูลในการทำงานนั้นไว้ที่ใดที่หนึ่ง เพื่อเรียกใช้งาน แต่เมื่อผู้ใช้ปิดโปรแกรม หรือปิดเครื่องคอมพิวเตอร์ ไฟล์เหล่านี้ก็จะถูกลบทิ้งไปโดยอัตโนมัติ ซึ่งไฟล์เหล่านี้นั้นสามารถถูกกู้ขึ้นมาเพื่อตรวจสอบการใช้งานระบบปฏิบัติการ หรือโปรแกรมต่างๆ ในเครื่องคอมพิวเตอร์ได้

• เมต้าดาต้า (Metadata)

ข้อมูลนี้จะเป็นส่วนที่ซ่อนอยู่ในไฟล์ทุกไฟล์ ว่าไฟล์ดังกล่าวนั้นถูกสร้างขึ้นมาโดยซอฟต์แวร์อะไร เมื่อไร ซึ่งจะทำให้สามารถตรวจสอบได้ว่าไฟล์ดังกล่าวนั้นมีที่มาอย่างไร เพราะเมต้าดาต้าตัวนี้ไม่สามารถเปลี่ยนแปลงได้แม้ว่าผู้ใช้จะลบ หรือทำการเปลี่ยนชื่อของไฟล์ไปก็ตาม ในบางระบบปฏิบัติการข้อมูลส่วนนี้สามารถบอกได้ว่าผู้ใช้เป็นใคร และเข้ามาใช้งานเมื่อไร