10 อาชีพในสายงาน Cyber security อัพเดทปี 2020 !

1.IT Auditors: ตำแหน่งนี้จะประเมินการควบคุมความน่าเชื่อถือและความสมบูรณ์ของสภาพแวดล้อมไอทีของบริษัท โดยระบุข้อบกพร่องในเครือข่ายของระบบและสร้างแผนปฏิบัติการเพื่อป้องกันการละเมิดความปลอดภัย บทบาทของ IT Auditors เหมาะกับผู้ที่มีความละเอียดรอบคอบในการดูรายละเอียดและความสามารถในการบันทึกข้อมูลที่ซับซ้อนได้อย่างแม่นยำ สามารถระบุและบันทึกช่องว่างใด ๆ และรวบรวมไว้ในรายงานเพื่อให้ฝ่ายบริหารดำเนินการ IT Auditors อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Senior IT internal auditor

- Senior IT compliance analyst

- Incident analyst/responder

2.Incident Analysts: ตำแหน่งนี้ได้รับการฝึกฝนให้ตอบสนองต่อเหตุการณ์ด้านความปลอดภัยอย่างรวดเร็วในขณะที่มีการเปิดเผย โดยระบุสาเหตุของเหตุการณ์ดำเนินการควบคุมความเสียหายตรวจสอบสถานการณ์และให้คำแนะนำเกี่ยวกับวิธีป้องกันเหตุการณ์ในอนาคต ภูมิหลังด้านนิติวิทยาศาสตร์คอมพิวเตอร์ (Computer Forensics ) หรือการสืบสวนทางคอมพิวเตอร์ (computer investigations ) เป็นกุญแจสำคัญในการก้าวเข้าสู่อาชีพนี้เนื่องจาก Incident Analysts ต้องพึ่งพาเครื่องมือทางนิติวิทยาศาสตร์คอมพิวเตอร์ (computer forensic tools ) ที่หลากหลาย Incident Analysts อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Information security project manager

- Security project manager

- Senior analyst, information security

3.Cybercrime Investigators: ตำแหน่งนี้ตรวจสอบอาชญากรรมหลายอย่าง ตั้งแต่การกู้คืนระบบไฟล์บนคอมพิวเตอร์ที่ถูกแฮ็กหรือเสียหายไปจนถึงการสืบสวนอาชญากรรมต่อเด็ก ตามข้อมูลของ Infosec โดยการกู้คืนข้อมูลที่ละเอียดอ่อนจากอุปกรณ์ที่อาชญากรใช้เป็นหลักฐานในการดำเนินคดี โดยทำงานร่วมกับเจ้าหน้าที่บังคับใช้กฎหมายและเป็นพยานในศาล ผู้สืบสวนอาชญากรรมไซเบอร์ อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Digital forensics analyst

- Cyber-IT/forensic/security incident responder

- Cyberforensics analyst

- Digital forensics technician

- Cybersecurity forensic analyst

4.Cybersecurity Specialists: ตำแหน่งนี้มีบทบาทสำคัญในการรักษาความปลอดภัยให้กับระบบข้อมูลคอมพิวเตอร์ของ บริษัท โดยต้องมีทักษะที่มีความเชี่ยวชาญสูงเพื่อป้องกันภัยคุกคามต่อองค์กร เช่นมัลแวร์ ไวรัสฟิชชิ่ง และการโจมตีแบบ Denial-of-service attacks (DDOS) ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Information security specialist

- IT specialist, information security

- Information technology specialist — information security

- IT security specialist

5.Cybersecurity Analyst: ตำแหน่งนี้เป็นงานระดับเริ่มต้นในด้านความปลอดภัยทางไซเบอร์และเป็นตัวเลือกยอดนิยมสำหรับผู้มาใหม่ในสายงาน โดยเริ่มจากการเข้ารหัสการส่งข้อมูล ทำการประเมินความเสี่ยงสร้างไฟร์วอลล์และปกป้องข้อมูลที่ละเอียดอ่อน นักวิเคราะห์ความปลอดภัยทางไซเบอร์ อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Information security analyst

- Security analyst

- IT security analyst

- Senior security analyst

6.Cybersecurity Consultants : ตำแหน่งนี้ช่วยให้ธุรกิจเข้าใจสิ่งแวดล้อมของภัยคุกคามในปัจจุบันและประเมินความเสี่ยงที่อาจเกิดจากปัญหาด้านความปลอดภัยทางไซเบอร์ เหตุการณ์ด้านความปลอดภัยและการโจมตี ที่ปรึกษาด้านความปลอดภัยทางไซเบอร์มักมีบทบาททั้งผู้โจมตีและเหยื่อ พวกเขาสามารถทำงานได้ทั้งในทีมสีแดงและสีน้ำเงินและเสนอข้อมูลเชิงลึกให้กับองค์กรว่าพวกเขาสามารถป้องกันตนเองจากภัยคุกคามทางไซเบอร์ได้ดีขึ้นอย่างไร ที่ปรึกษาด้านความปลอดภัยทางไซเบอร์อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Security consultant

- Security specialist

- Commercial security consultant

- Senior security consultant

7.Penetration Testers: ตำแหน่งนี้คือแฮกเกอร์ที่มีจริยธรรมของโลกไซเบอร์ พวกเขาทำการจำลองการโจมตีระบบรักษาความปลอดภัยขององค์กรเพื่อค้นหาจุดอ่อนหรือช่องโหว่ก่อนที่แฮกเกอร์ตัวจริงจะค้นพบและใช้ประโยชน์จากพวกมัน Penetration Testers อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Ethical hacker

- Assurance validator

8.Cybersecurity Architects: ตำแหน่งนี้คือผู้นำองค์กรที่มีความคิดเลียนแบบแฮ็กเกอร์ โดยมีหน้าที่รับผิดชอบในการสร้างและรักษาโครงสร้างความปลอดภัยขององค์กรเพื่อป้องกันการโจมตีที่อาจเกิดขึ้น และยังดูแลทีมรักษาความปลอดภัยมั่นคงไซเบอร์ Cybersecurity Architects อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Security architect

- Information security architect

- Senior security architect

- IT security architect.

9.Cybersecurity Engineers: ตำแหน่งนี้เป็นผู้เชี่ยวชาญที่มีทักษะสูงและมุ่งเน้นรายละเอียดในแนวหน้าในการปกป้องบริษัท จากการละเมิดความปลอดภัย ความรับผิดชอบประจำวัน ได้แก่ การวิเคราะห์เครือข่ายคอมพิวเตอร์ การตรวจสอบว่าเครือข่ายทำงานอย่างปลอดภัยและคาดการณ์ปัญหาด้านความปลอดภัยที่อาจเกิดขึ้นในอนาคต แกนหลักของบทบาทนี้เกี่ยวข้องกับการออกแบบระบบคอมพิวเตอร์ที่สามารถต้านทานการถูกโจมตีทางไซเบอร์หรือภัยธรรมชาติ วิศวกรความปลอดภัยทางไซเบอร์ อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Security engineer

- Network security engineer

- Data security engineer

- IA/IT security engineer

10.Cybersecurity Managers: ตำแหน่งนี้เป็นผู้เชี่ยวชาญด้านไอทีระดับสูงที่มีบทบาทสำคัญในการสร้างกลยุทธ์การรักษาความปลอดภัยขององค์กรและดูแลพนักงานรักษาความปลอดภัยข้อมูล

หลักสูตรอบรม Computer Forensics เพิ่มทักษะการทำงาน คลิก

แหล่งที่มา www.radio.com

Read More

การสำเนาพยานหลักฐานต้นฉบับ (Forensics Image) คืออะไร

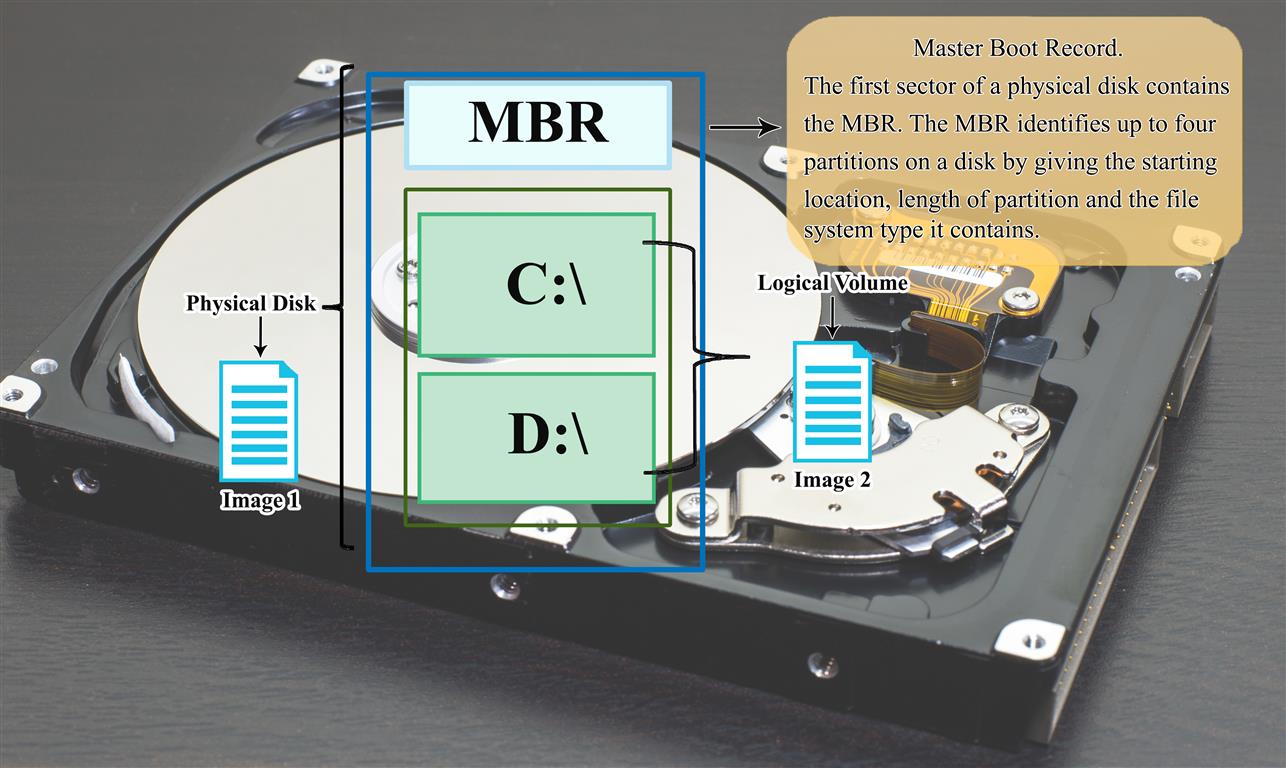

การสำเนาพยานหลักฐานต้นฉบับ หรือ Forensics Imaging เป็นกระบวนการของการสำเนาของฮาร์ดไดรฟ์ และเป็นพื้นฐานทางนิติคอมพิวเตอร์, การกู้คืนข้อมูล และกระบวนการค้นหาข้อมูลทางอิเล็กทรอนิกสิ์ ซึ่งกระบวนการ Imaging นั้นจะทำกับข้อมูล ทุกๆข้อมูล ที่บันทึกอยู่ในฮาร์ดไดรฟ์ ซึ่งข้อมูลในฮาร์ดไดรฟ์ จะบันทึกในลักษณะของเลข 0 และ 1

Read Moreการตรวจพิสูจน์พยานหลักฐานดิจิทัลหรือคอมพิวเตอร์

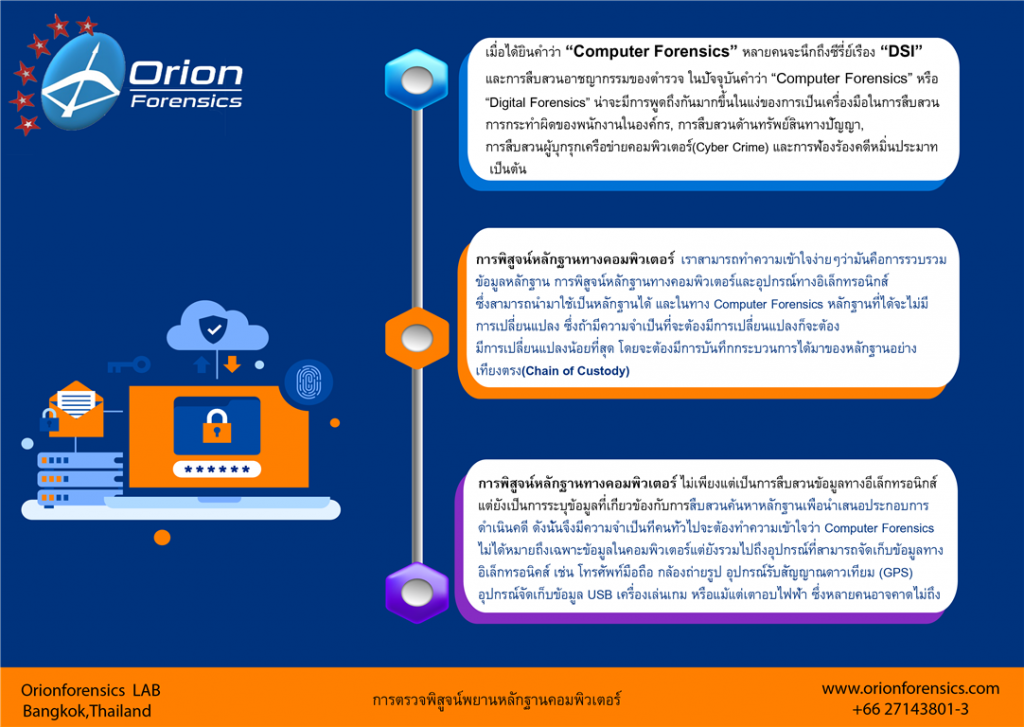

การตรวจพิสูจน์พยานหลักฐานดิจิทัลหรือคอมพิวเตอร์ – เมื่อได้ยินคำว่า “Computer Forensics” หลายคนจะนึกถึงซีรีย์เรื่อง “DSI” และการสืบสวนอาชญากรรมของตำรวจ ในปัจจุบันคำว่า Digital Forensics คือ น่าจะมีการพูดถึงกันมากขึ้นในแง่ของการเป็นเครื่องมือในการสืบสวนการกระทำผิดของพนักงานในองค์กร, การสืบสวนด้านทรัพย์สินทางปัญญา, การสืบสวนผู้บุกรุกเครือข่ายคอมพิวเตอร์(Cyber Crime) และการฟ้องร้องคดีหมิ่นประมาท เป็นต้น

การพิสูจน์หลักฐานทางคอมพิวเตอร์ ในประเทศไทยยังคงเป็นเรื่องใหม่แต่มันกำลังจะเปลี่ยนไป เพียงแค่คุณค้นหาคำเหล่านี้ทางอินเตอร์เน็ตจะพบบริษัทที่โฆษณาการให้บริการด้าน Digital Forensics, คอร์สฝึกอบรม, และเว็บบล็อกที่ให้ความรู้จากทั้งในประเทศและจากต่างประเทศ แต่จะมีใครทราบความหมายที่แท้จริงของคำว่า Digital หรือ Computer Forensics

ดังนั้นเราสามารถทำความเข้าใจง่ายๆว่า มัน คือการรวบรวมข้อมูลหลักฐาน การพิสูจน์หลักฐานทางคอมพิวเตอร์และอุปกรณ์ทางอิเล็กทรอนิกส์ ซึ่งสามารถนำมาใช้เป็นหลักฐานได้ และในทาง Computer Forensics หลักฐานที่ได้จะไม่มีการเปลี่ยนแปลง ซึ่งถ้ามีความจำเป็นที่จะต้องมีการเปลี่ยนแปลงก็จะต้องมีการเปลี่ยนแปลงน้อยที่สุด โดยจะต้องมีการบันทึกกระบวนการได้มาของหลักฐานอย่างเที่ยงตรง(Chain of Custody)

การพิสูจน์หลักฐานทางคอมพิวเตอร์ ไม่เพียงแต่เป็นการสืบสวนข้อมูลทางอีเล็กทรอนิกส์ แต่ยังเป็นการระบุข้อมูลที่เกี่ยวข้องกับการสืบสวนค้นหาหลักฐานเพื่อนำเสนอประกอบการดำเนินคดี ดังนั้นจึงมีความจำเป็นที่คนทั่วไปจะต้องทำความเข้าใจว่า Computer Forensics ไม่ได้หมายถึงเฉพาะข้อมูลในคอมพิวเตอร์ แต่ยังรวมไปถึงอุปกรณ์ที่สามารถจัดเก็บข้อมูลทางอิเล็กทรอนิคส์ เช่น โทรศัพท์มือถือ กล้องถ่ายรูป อุปกรณ์รับสัญญาณดาวเทียม (GPS) อุปกรณ์จัดเก็บข้อมูล USB เครื่องเล่นเกม หรือแม้แต่เตาอบไฟฟ้า ซึ่งหลายคนอาจคาดไม่ถึง

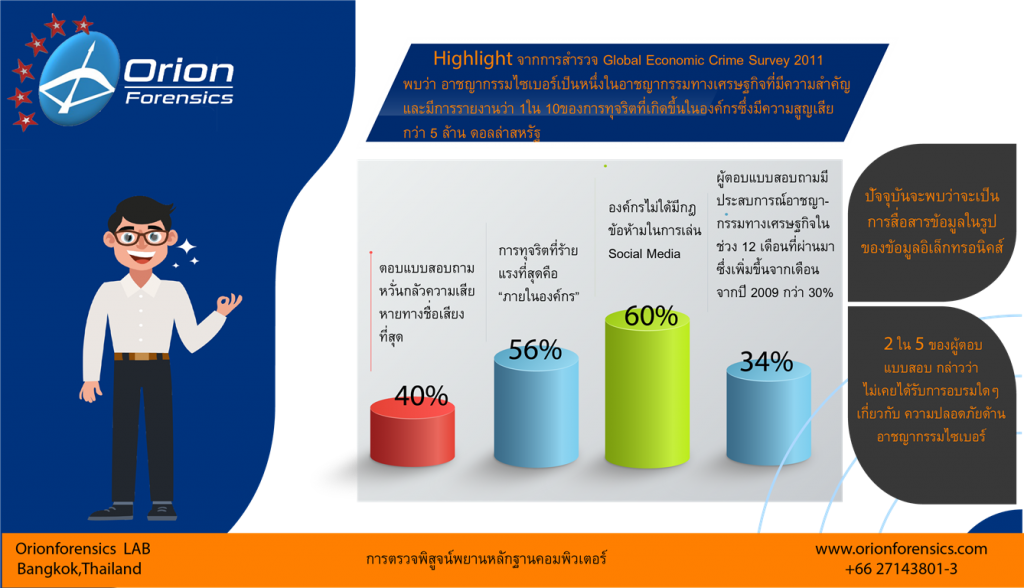

เพื่อพิจารณาการสื่อสารข้อมูลในปัจจุบันจะพบว่าจะเป็นการสื่อสารข้อมูลในรูปของข้อมูลอิเล็กทรอนิคส์ จึงเห็นได้ว่า ทำไมการทำ Computer Forensics จึงเป็นเครื่องมือที่สำคัญต่อธุรกิจในปัจจุบัน ไฮไลท์จากการสำรวจ Global Economic Crime Survey 2011 พบว่า อาชญากรรมไซเบอร์เป็นหนึ่งในอาชญากรรมทางเศรษฐกิจที่มีความสำคัญและมีการรายงานว่า 1ใน 10ของการทุจริตที่เกิดขึ้นในองค์กรซึ่งมีความสูญเสียกว่า 5 ล้าน ดอลล่าสหรัฐ ซึ่งความเสียหายทางชื่อเสียงคือสิ่งที่ผู้คนหวั่นกลัวที่สุดคิดเป็น 40 % ของผู้ตอบแบบสอบถาม และมากกว่า 56% ตอบว่าการทุจริตที่ร้ายแรงที่สุดคือ “ภายในองค์กร”

การสำรวจยังแสดงให้เห็นว่า 60 % ของผู้ตอบแบบสอบถาม ตอบว่าองค์กรไม่ใด้มีกฎข้อห้ามในการเล่น Social Media สุดท้าย 34% ของผู้ตอบแบบสอบถามมีประสบการณ์อาชญากรรมทางเศรษฐกิจในช่วง 12 เดือนที่ผ่านมา ซึ่งเพิ่มขึ้นจากเดือนจากปี 2009 กว่า 30% นอกจากนี้ 2 ใน 5 ของผู้ตอบแบบสอบ กล่าวว่า ไม่เคยได้รับการอบรมใดๆเกี่ยวกับ ความปลอดภัยด้านอาชญากรรมไซเบอร์

เป็นสิ่งที่น่าแปลกใจ เมื่อคุณพิจารณาว่าโลกของเราก้าวไปอย่างรวดเร็ว องค์กรต่างๆต้องพึ่งพาเทคโนโลยีมากขึ้นและการแข่งขันทางด้านเทคโนโลยีที่สูงมากขึ้นตามไปด้วย องค์กรส่วนใหญ่ย่อมคาดหวังที่จะนำเสนอข้อมูลเพื่อดึงดูดลูกค้าผ่านทางเว็บไซต์ และทำให้ลูกค้าสามารถตอบสนองได้อย่างรวดเร็วผ่านผ่านทางฟังชั่นสนทนาออนไลน์ และยังสามารถสั่งซื้อสินค้าได้อย่างปลอดภัยผ่านทางการบริการออนไลน์ของเว็บไซต์ จึงเห็นได้ว่าเทคโนโลยีได้กลายมาเป็นส่วนหนึ่งในชีวิตของผู้คนสมัยนี้ ซึ่งคนทั่วไปสามารถเข้าถึงอีเมล์ส่วนตัวเพื่อให้สามารถติดต่อกับเพื่อนๆแม้ในช่วงเวลาทำงาน

สิ่งต่างๆที่กล่าวมามีผลกระทบต่อองค์กรอย่างไร ? องค์กรจะต้องเผชิญกับเหตุการณ์ที่เกี่ยวข้องกับระบบความปลอดภัยขององค์กรและบางองค์กรไม่ได้เตรียมการล่วงหน้าสำหรับการปกป้องข้อมูลขององค์กรที่เป็นความลับได้อย่างมีประสิทธิภาพ องค์กรทราบดีว่าพวกเขาต้องมีระบบป้องกันข้อมูลรั่วไหลภายในองค์กร เช่น การมีไฟร์วอลล์, ติดตั้งแพทตัวล่าสุดของโปรแกรม Anti Virus อย่างไรก็ตามหลายองค์กรไม่สามารถใช้นโยบายควบคุมการใช้คอมพิวเตอร์ เช่น การนำอุปกรณ์ USB มาใช้ในองค์กร ซึ่งพนักงานอาจจะก๊อบปี้ข้อมูลของบริษัทออกไปได้ ถึงแม้องค์กรจะมีนโยบายการปิดอีเมล์และป้องกันการเข้าถึงข้อมูลองค์กรเมื่อพนักงานคนนั้นลาออก แต่ก็ไม่สามารถป้องกันข้อมูลบริษัทรั่วไหลไปได้

ทุกองค์กรในทุกอุตสาหกรรมทั้งในประเทศไทยและต่างประเทศต่างก็มีนโยบายในการเข้าถึงข้อมูลที่เป็นความลับขององค์กรและข้อมูลของลูกค้า เพื่อที่จะปกป้องการขโมยข้อมูลออกจากองค์กร แต่การรั่วไหลของข้อมูลยังคงเป็นหนึ่งในปัญหาที่ใหญ่ที่สุดที่องค์กรต้องเผชิญในโลกเทคโนโลยีทุกวันนี้ ถ้าภาคธุรกิจในประเทศไทยปรารถนาที่จะแข่งขันในระดับโลก องค์กรเหล่านี้ควรจะต้องมีความสามารถในการรับมือหรือจัดการกับอาชญากรรมทางไซเบอร์ได้ การรักษาข้อมูล ตอนนี้กลายเป็นปัญหาใหญ่สำหรับองค์กรที่ไม่มีการวางแผนการจัดการกับอาชญากรรมทางไซเบอร์ ซึ่งอาจทำให้พลาดการทำสัญญาทางการค้ากับบริษัทขนาดใหญ่ได้ ดังที่มีผู้กล่าวไว้ว่า “การคาดการณ์ในอนาคตจะผิดพลาด เมื่อมันได้มาถึงตัวอย่างไม่คาดคิด”

- ตัวอย่างของอาชญากรรมไซเบอร์ ได้แก่ การฉ้อโกงผ่านทางคอมพิวเตอร์ การฝ่าฝืนนโยบายความปลอดภัยข้อมูลคอมพิวเตอร์ขององค์กร การจารกรรมข้อมูล การเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต การละเมิดสิทธิส่วนบุคคล และการดาวน์โหลดข้อมูลที่ผิดกฎหมาย

- เมื่อมีเหตุการณ์ไม่ปกติเกิดขึ้นกับองค์กร จึงมีความจำเป็นต้องมีการประเมินความเสี่ยงที่อาจจะเกิดขึ้นกับองค์กร ไม่ว่าจะเป็นในด้าน จริยธรรม, การเงิน และกฎหมาย เมื่อมีการสืบสวนภายในองค์กรและพบว่าอาจทำให้ เกิดความเสียหายอย่างร้ายแรง อาจจะมีความจำเป็นต้องใช้ การสืบสวนและ ดำเนินงานจากหน่วยงานภายนอกองค์กรที่น่าเชื่อถือและสามารถรักษา ความลับขององค์กรได้

จากที่กล่าวมาข้างต้น จะเห็นได้ว่า Digital Forensics ในประเทศไทยถือเป็นเรื่องใหม่ และผู้ที่เกี่ยวข้องยังมีประสบการณ์ไม่มากพอ จึงมีความจำเป็นที่หน่วยงานด้านกฎหมายทั้งภาครัฐและเอกชนต้องให้ความสนใจเรียนรู้และหาประสบการณ์เพิ่มเติมเพราะหลักฐานทางดิจิทัลอาจจะเป็นหลักฐานสำคัญที่ไม่ควรมองข้าม

ยังมีผู้คนจำนวนมากเข้าใจผิดเกี่ยวกับ Digital Forensics ตัวอย่างเช่น Digital Forensics เกี่ยวข้องกับการสืบสวนคดีอาชญากรรมเท่านั้น, Digital Forensics มีราคาแพง หรือหลักฐานทางดิจิทัลมีความยุ่งยากซับซ้อน ซึ่งแท้จริงแล้ว Digital Forensics เกี่ยวข้องกับหลายๆส่วนไม่ว่าจะเป็น การสืบสวนคดีอาชญากรรม, การฟ้องร้องในคดีแพ่งหรือการฟ้องร้องเรื่องส่วนตัว ถ้าเกี่ยวข้องกับคอมพิวเตอร์, การสื่อสารผ่านอุปกรณ์อิเล็กทรอนิกส์หรือเอกสารอิเล็กทรอนิกส์แล้วก็ล้วนแต่มีความจำเป็นต้องใช้กระบวนการ Digital Forensics ทั้งนั้น การ Forensics สามารถกู้ข้อมูลที่ถูกลบและไฟล์การใช้งานชั่วคราวที่เกิดขึ้นจากกระบวนการทำงานของคอมพิวเตอร์ซึ่งข้อมูลที่พิสูจน์ได้ผู้ใช้งานจะไม่สามารถโต้แย้งได้เนื่องจากเป็นข้อมูลที่เกิดขึ้นจริง เช่น ข้อมูลการกระทำผิดของพนักงาน

Digital Forensics ดูเหมือนจะเป็นทางเลือกที่มีราคาค่อนข้างสูงซึ่งทำให้คิดได้ว่าอาจจะไม่คุ้มค่าในการลงทุน อย่างไรก็ตาม ในระหว่างการสืบสวนข้อมูลบ่อยครั้งที่สามารถตรวจหาหลักฐานสำคัญที่สามารถนำไปดำเนินคดีในศาลได้ และมีหลายคดีที่สามารถนำไปเป็นหลักฐานในการต่อสู้คดีซึ่งจะช่วยป้องกันความเสียหายทางธุรกิจได้ ดังตัวอย่างต่อไปนี้

พนักงานในองค์กรแห่งหนึ่งซึ่งมีหน้าที่รับผิดชอบแบ็คอัพข้อมูลของบริษัทมาเป็นระยะเวลาหลายปี ได้ตัดสินใจลาออกโดยไม่มีการแจ้งให้บริษัททราบล่วงหน้า เมื่อเขาลาอออกไปทางบริษัทพบว่าเขาได้ลบข้อมูลบางส่วนในอีเมล์ เมื่อได้ใช้การตรวจสอบทาง forensic ที่ฮาร์ดดิสก์คอมพิวเตอร์ของพนักงานและที่เมล์เซิร์ฟเวอร์ของบริษัทพบว่า ก่อนที่เขาจะออกจากบริษัทเขาได้มีการเสียบ usb ไดร์ฟที่เครื่องคอมพิวเตอร์และก็อปปี้ข้อมูลที่แบ็คอัพไว้ และเขายังได้เข้าใช้งานอีเมล์โดยทำการลบอีเมล์สำคัญ เมื่อจำนนต่อหลักฐานเขาจึงยอมรับสารภาพและไม่สามารถโต้แย้งได้

ปัจจุบันนักกฎหมายในเมืองไทยยังเกรงกลัวที่จะใช้หลักฐานทางดิจิทัลในศาลเนื่องจากคิดว่าหลักฐานทางดิจิทัลมีความยุ่งยากซับซ้อนและคิดว่าไม่ได้รับอนุญาต ซึ่งเป็นความเข้าใจที่ไม่ถูกต้องเนื่องจากมีหลายกรณีที่มีความจำเป็นต้องใช้หลักฐานทางดิจิทัล เช่น รูปภาพ, อีเมล์, เอกสารอิเล็กทรอนิกส์ และประวัติการใช้งานอินเตอร์เน็ต ซึ่งหลักฐานเหล่านี้สามารถนำมาอธิบายในรูปแบบที่คนทั่วไปเข้าใจได้โดยง่าย

การจัดการกับหลักฐานทางดิจิทัลมีสองสิ่งทีสำคัญคือ ความสมบูรณ์ของพยานหลักฐานและความถูกต้องของหลักฐาน โดยเป็นไปตาม พ.ร.บ พระราชบัญญัติธุรกรรมทางอิเล็กทรอนิกส์ พ.ศ. 2554 ซึ่งถือเป็นจุดเริ่มต้นงานด้านพิสูจน์หลักฐานทางคอมพิวเตอร์ในประเทศไทย

อาชญากรรมทางไซเบอร์ถูกระบุว่า เป็นหนึ่งในสี่อาชญากรรมที่สำคัญทางเศรษฐกิจและจะเพิ่มมากขึ้น ธุรกิจจำนวนมากไม่ได้ตระหนักว่าอาชญากรรมทางไซเบอร์จะส่งผลร้ายแรงต่อธุรกิจ ทั้งทางด้านการเงินและภาพพจน์ขององค์กรจนกระทั่งสายเกินไป เราไม่สามารถหลีกหนีความจริงที่ว่าในปัจจุบันคนส่วนใหญ่ทำธุรกรรมและติดต่อสื่อสารในรูปแบบของอิเล็กทรอนิกส์เพื่อที่เกิดประโยชน์สูงสุด องค์กรต่างๆควรมีการดำเนินการเพื่อลดความเสี่ยงที่อาจจะเกิดขึ้นเพื่อป้องกันการตกเป็นเหยื่อของอาชญากรรทางไซเบอร์ และมุ่งมั่น เพิ่มประสิทธิภาพระบบรักษาความปลอดภัยด้านข้อมูลในบทความนี้จะเห็นได้ว่าการสอบสวนทางดิจิทัลเป็นเครื่องมือที่มีประสิทธิภาพที่บริษัทควรจะนำไปเป็นนโยบายพื้นฐานในการป้องกันอาชญากรรมทางไซเบอร์

บริการสืบสวน วิเคราะห์ ข้อมูลหลักฐานจากคอมพิวเตอร์ นำหลักฐานไปดำเนินคดี

เกี่ยวกับผู้เขียน:

Mr. Andrew Smith (Andy) – Director of Computer Forensics Services at Orion Forensics Thailand

แอนดรูว์มีประสบการณ์มากกว่า 17 ปี ในสาขานิติวิทยาศาสตร์ดิจิทัล และเคยเป็นเจ้าหน้าที่ตำรวจในสหราชอาณาจักรเป็นเวลา 9 ปี โดยในช่วง 4 ปีที่ผ่านมาเขาใช้เวลาทำงานในแผนกอาชญากรรมคอมพิวเตอร์ตำรวจซึ่งเขาได้รับการฝึกอบรมทางนิติวิทยาศาสตร์อย่างมากมาย มีบทบาทของในการรวมข้อมูลอิเล็กทรอนิกส์และการวิเคราะห์ข้อมูล รวมไปถึงการนำเสนอหลักฐานในศาลของสหราชอาณาจักรในฐานะพยานผู้เชี่ยวชาญ

ขณะนี้แอนดรูว์ทำงานที่กรุงเทพฯมาเป็นเวลากว่า 7 ปีและเป็นผู้อำนวยการฝ่าย Computer Forensics Services ของ บริษัท Orion Investigations บทบาทของเขาคือดูแลการสืบสวนทางนิติวิทยาศาสตร์ การพัฒนาธุรกิจ การส่งเสริมความตระหนักถึงความปลอดภัยในโลกไซเบอร์และอธิบายหลักฐานในฐานะพยานผู้เชี่ยวชาญในศาลไทย และเป็นวิทยากรที่อบรมให้กับหน่วยงานธุรกิจและองค์กรต่างๆ อย่างสม่ำเสมอ ซึ่งได้พัฒนาหลักสูตรการฝึกอบรมทางนิติวิทยาศาสตร์สำหรับตลาดในประเทศไทย อีกทั้งยังได้พัฒนาเครื่องมือทางนิติวิทยาศาสตร์ซึ่งปัจจุบันได้ใช้ในห้องปฏิบัติการนิติเวชทั่วโลก

Email :andrew@orioninv.co.th

Read More

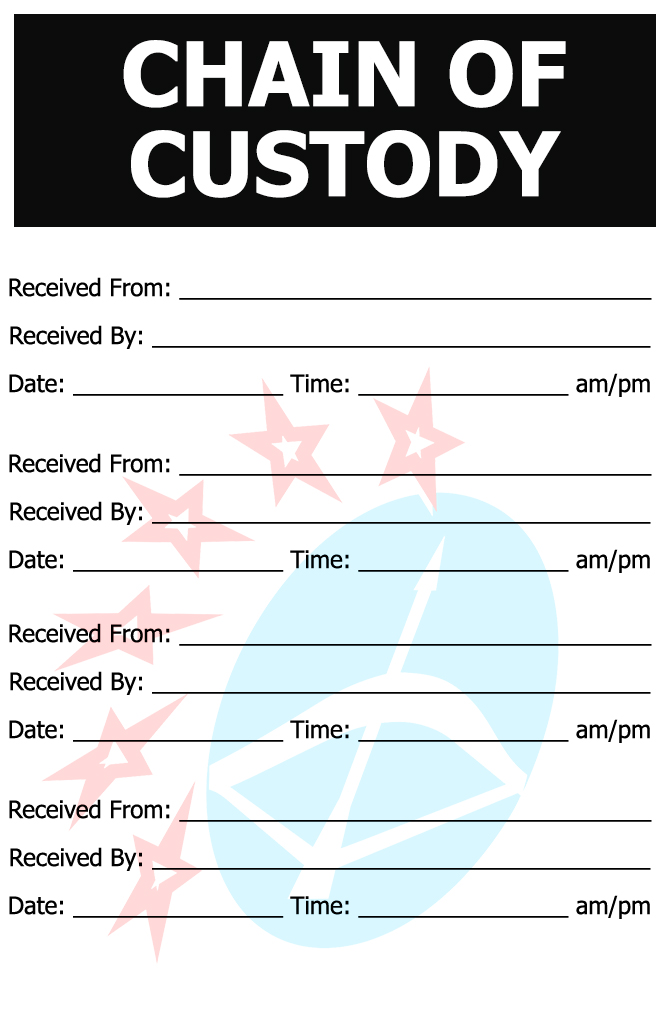

Chain of custody หรือ “ห่วงโซ่การคุ้มครองพยานหลักฐาน” คืออะไร?

Chain of custody หรือ “ห่วงโซ่การคุ้มครองพยานหลักฐาน” คือ เอกสารแสดงลำดับการเกิดเหตุการณ์ หรือเอกสารแสดงทุกขั้นตอน ตั้งแต่การยึดเครื่องคอมพิวเตอร์ การดูแลรักษา การควบคุม การวิเคราะห์ และการจัดเก็บหลักฐานทางอิเล็กทรนิกส์ เนื่องจากหลักฐานที่พบสามารถนำไปใช้ในยืนยันได้ในชั้นศาล

Read More